Secure Boot is een belangrijke beveiligingsfunctie op de meeste Windows 11 computers. Als Secure Boot is ingeschakeld, wordt uitsluitend betrouwbare software geladen tijdens het opstartproces van uw computer. Hiermee voorkomt Secure Boot dat kwaadaardige software, zoals bootkits en rootkits, kan worden geladen voordat Windows opstart.

Secure Boot maakt gebruik van certificaten. Deze certificaten moeten worden vernieuwd. Verouderde certificaten zullen in juni 2026 vervallen. Om die reden is het van belang dat uw computer tijdig wordt geüpdatet naar de nieuwe certificaten. Worden de certificaten namelijk niet op tijd vernieuwd, dan kan Secure Boot geen handtekeningen meer controleren.

In dit artikel leg ik uit hoe u kunt controleren welke certificaten uw computer gebruikt en hoe u Secure Boot-certificaten bijwerkt.

Belangrijk: voer onderstaand alleen uit als u weet wat u doet!

Secure Boot-certificaten updaten in Windows 11

Controleren of de nieuwe Secure Boot-certificaten aanwezig zijn

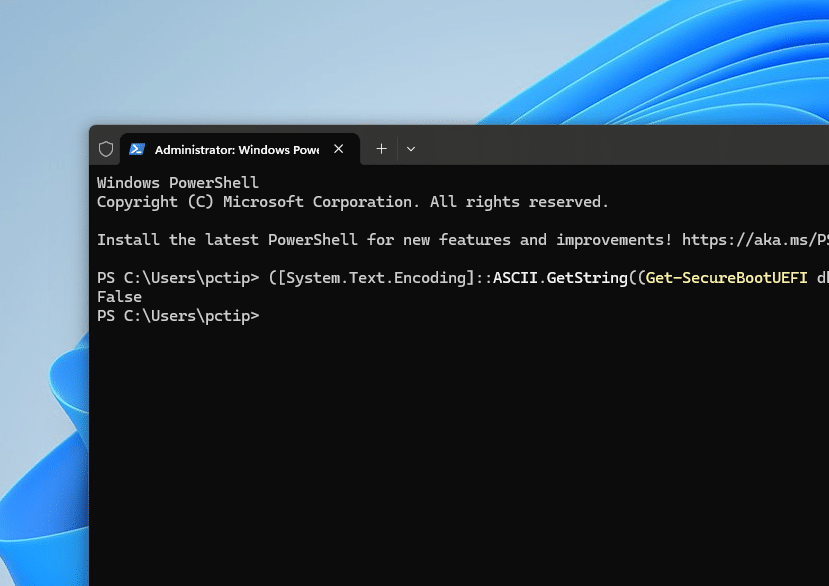

De eerste stap is om te controleren of de nieuwe Secure Boot-certificaten aanwezig zijn. Dit kunt u controleren via een commando dat u kunt uitvoeren in Terminal.

Klik met de rechtermuisknop op de Startknop.

Klik op Terminal (beheerder).

Geef het volgende commando in:

([System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).Bytes) -match "Windows UEFI CA 2023")

U ziet dan twee mogelijke resultaten:

- False: De certificaten zijn nog niet bijgewerkt.

- True: Nieuwe Secure Boot-certificaten zijn wel bijgewerkt.

Secure Boot-certificaten handmatig updaten

Secure Boot-certificaten worden aangeboden via Windows Update. Controleer dus eerst via Windows Update of er nieuwe certificaten beschikbaar zijn.

Let op: is uw schijf versleuteld via BitLocker? Schakel dan Bitlocker eerst uit.

Open een terminal-venster als beheerder en voer uit:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f

Hiermee bepaalt u welke beveiligde opstartbewerkingen moeten worden uitgevoerd op het apparaat. Als u hier het juiste bitveld instelt, wordt de implementatie van nieuwe Certificaten voor beveiligd opstarten en gerelateerde updates gestart. Voor bedrijfsimplementatie moet dit worden ingesteld op 0x5944 (hex). Dit is een waarde die alle relevante updates inschakelt (het toevoegen van de nieuwe 2023-CA-certificaten, het bijwerken van de KEK en het installeren van het nieuwe opstartbeheer).

meer informatie over deze registersleutel.

Via bovenstaande commando stelt u in dat de computer alle beschikbare certificaten moet bijwerken.

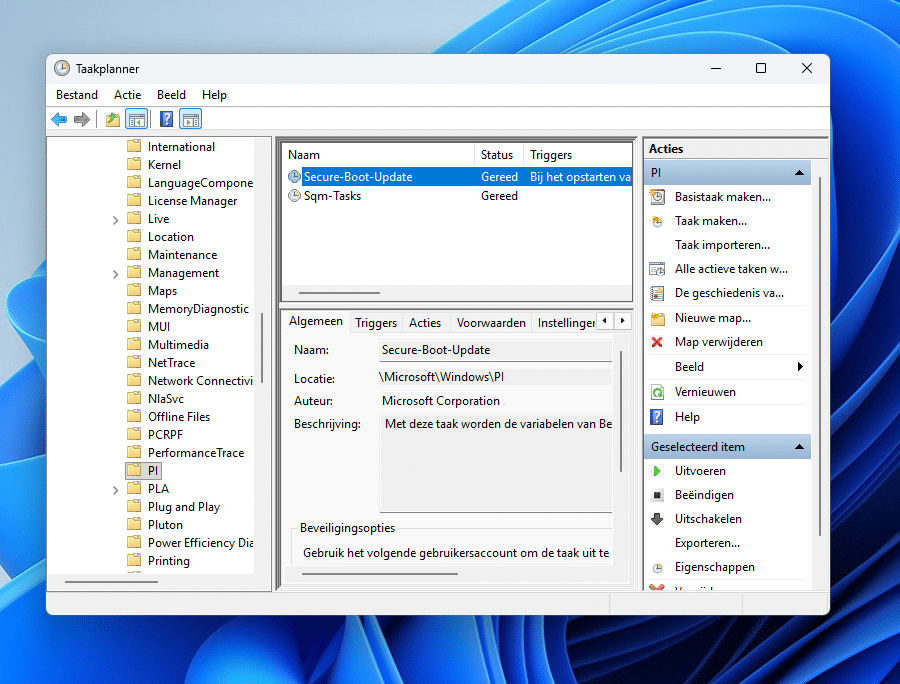

Voer daarna het volgende commando in om direct de certificaten te updaten. De taak “Secure-Boot-Update” wordt uitgevoerd via Taakplanner.

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"

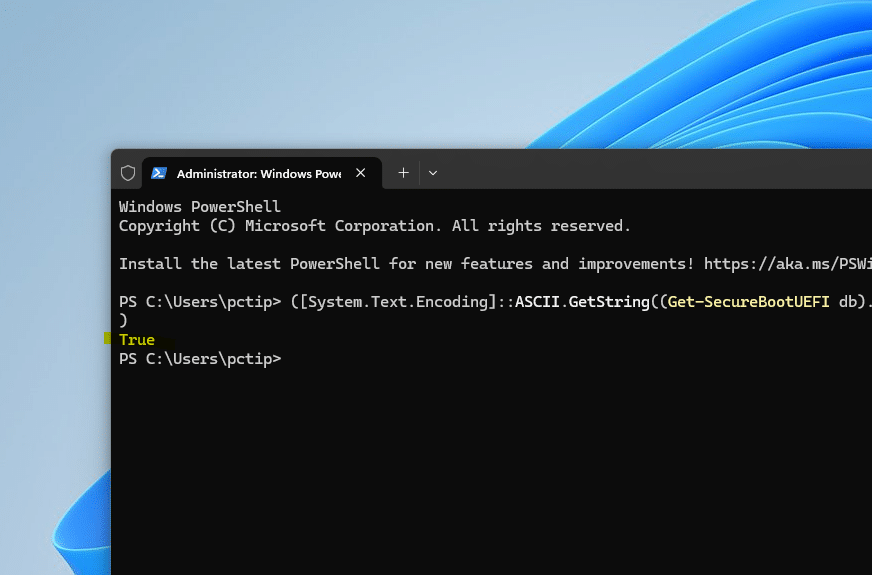

Herstart daarna uw computer.

Als u nu opnieuw gaat controleren of de certificaten zijn bijgewerkt, dan ziet u “True”. Dit is een indicatie dat het updaten van de Secure Boot-certificaten is gelukt.

De certificaatupdate vereist doorgaans twee herstarts om volledig te worden toegepast. Ook is er een tool beschikbaar op GitHub, genaamd BlackLotusKB5025885.

Na de eerste herstart wordt de bootmanager bijgewerkt en na de tweede herstart wordt de inschrijving van het certificaat in de UEFI-database definitief voltooid.

Als u BitLocker heeft uitgeschakeld, schakel dan BitLocker terug in.

Ik hoop u hiermee geholpen te hebben. Bedankt voor het lezen!

Halo Stefan,op 14 januari is KB5074109 uitgebracht,en heb ik ontvangen,hier in zou dit geregeld moeten zijn,maar bij mij krijg ik in de terminal nog altijd false te zien.

kan ik hier kwaad mee?vr gr Dick

Hallo, voer dit alleen uit als er noodzaak toe is. Ik raad dus aan om in uw geval niet te updaten.

Groet, Stefan

Bedankt Stefan,ik had ergens gelezen dat het misschien zo zou kunnen zijn dat je in de toekomst misschien geen update,s meer zou kunnen krijgen,maar als het niet strikt nodig is laat ik het zoals het is.

vriendelijk dank voor uw snelle respons

vr gr Dick

Dat klopt, maar het wordt ook geregeld met de door u genoemde update. Zou iemand handmatig moeten updaten, dan kan dat via de stappen uit mijn artikel.

Groet, Stefan

Nog een laatste vraag,had deze pdate die ik 14-01 gekregen heb,dit niet moeten doen? Staat nu nog op false.

Dick

Ik vermoed dat Microsoft dit gefaseerd uitvoert. U hoeft niets te doen.

Groet, Stefan